Tool Gratis Untuk Scan Vulnerability Server

Tool Gratis untuk Scan Vulnerability Server merupakan alat penting dalam menjaga keamanan infrastruktur digital. Dengan meningkatnya ancaman siber, penggunaan alat ini menjadi suatu kebutuhan untuk mengidentifikasi dan mengatasi potensi kerentanan yang dapat dieksploitasi oleh pihak yang tidak bertanggung jawab.

Tool ini tidak hanya membantu dalam menemukan berbagai jenis ancaman, tetapi juga memberikan informasi mendalam tentang cara melindungi server dari serangan. Dalam dunia yang semakin terhubung ini, memahami fungsi dan cara kerja tool gratis untuk melakukan pemindaian kerentanan sangat krusial bagi administrator server dan profesional IT.

Definisi dan Pentingnya Tool untuk Scan Vulnerability: Tool Gratis Untuk Scan Vulnerability Server

Tool untuk scan vulnerability server adalah perangkat lunak yang dirancang untuk mengidentifikasi dan menganalisis potensi kelemahan dalam sistem server. Dengan menggunakan tool ini, administrator dapat melakukan penilaian menyeluruh terhadap konfigurasi server, aplikasi yang berjalan, serta berbagai komponen sistem yang dapat menjadi target serangan. Pentingnya penggunaan tool ini tidak dapat diremehkan, mengingat bahwa serangan siber semakin canggih dan sering kali menargetkan kelemahan yang tidak terdeteksi.

Penggunaan tool scan vulnerability adalah langkah proaktif dalam menjaga keamanan server. Dengan mengetahui dan memperbaiki kelemahan sebelum mereka dieksploitasi oleh pihak yang tidak bertanggung jawab, perusahaan dapat melindungi data sensitif dan mencegah kerugian finansial yang signifikan. Jenis-jenis ancaman yang dapat diidentifikasi oleh tool ini mencakup serangan malware, injeksi SQL, cross-site scripting, dan berbagai jenis eksploitasi lainnya yang dapat merusak integritas dan kerahasiaan data.

Jenis-Jenis Ancaman yang Dapat Diidentifikasi

Berbagai jenis ancaman dapat terdeteksi melalui pemindaian dengan tool vulnerability, di antaranya adalah:

- Malware: Program jahat yang dirancang untuk merusak atau mengakses sistem tanpa izin.

- Injeksi SQL: Teknik serangan yang memanfaatkan celah dalam aplikasi yang menggunakan basis data.

- Cross-site Scripting (XSS): Serangan yang memungkinkan penyerang untuk menyuntikkan skrip berbahaya ke dalam halaman web.

- Remote Code Execution (RCE): Kelemahan yang memungkinkan penyerang menjalankan kode berbahaya dari jarak jauh.

- Denial of Service (DoS): Serangan yang bertujuan untuk membuat layanan tidak tersedia dengan membanjiri server dengan lalu lintas.

Perbandingan Fitur Tool Gratis untuk Scan Vulnerability

Di bawah ini adalah tabel yang menunjukkan perbandingan fitur dari beberapa tool gratis yang tersedia untuk melakukan pemindaian kerentanan server:

| Nama Tool | Fitur Utama | Platform | Antarmuka Pengguna |

|---|---|---|---|

| Nessus Essentials | Deteksi kerentanan, pemindaian jaringan | Windows, Linux | Grafis |

| OpenVAS | Database kerentanan, laporan pemindaian | Linux | Grafis |

| Qualys FreeScan | Pemindaian cloud, laporan keamanan | Web-based | Web |

| Burp Suite Community | Pemindaian keamanan aplikasi web, proxy | Windows, Linux, Mac | Grafis |

| Wireshark | Pemantauan lalu lintas jaringan, analisis paket | Windows, Linux, Mac | Grafis |

“Keamanan server yang baik adalah landasan dari kepercayaan pengguna dan keberlangsungan bisnis.”

Jenis-Jenis Tool Gratis untuk Scan Vulnerability

Dalam era digital saat ini, penting bagi setiap organisasi untuk melindungi infrastruktur mereka dari potensi ancaman. Salah satu cara untuk melakukannya adalah dengan menggunakan tool untuk melakukan pemindaian kerentanan. Berbagai tool gratis tersedia di pasaran yang dapat membantu administrator server mengidentifikasi dan mengatasi masalah keamanan. Berikut ini adalah beberapa tool gratis yang populer dan fitur-fitur unggulan yang mereka tawarkan.

Tool Populer untuk Scan Vulnerability

Berikut ini adalah beberapa tool gratis yang banyak digunakan untuk pemindaian kerentanan server, lengkap dengan fitur unggulan serta platform yang didukung.

-

Nessus Essentials

- Fitur unggulan: Mengidentifikasi lebih dari 50.000 kerentanan, termasuk dalam aplikasi web dan sistem operasi.

- Platform yang didukung: Windows, Linux, dan MacOS.

- Kelebihan: Mudah digunakan, dilengkapi dengan dokumentasi yang baik.

- Kekurangan: Pembatasan jumlah IP yang dapat dipindai pada versi gratis.

-

OpenVAS

- Fitur unggulan: Memiliki basis data kerentanan yang terus diperbarui dan menawarkan laporan yang mendetail.

- Platform yang didukung: Linux dan beberapa distribusi berbasis Unix.

- Kelebihan: Sepenuhnya open-source, sehingga dapat disesuaikan oleh pengguna.

- Kekurangan: Memerlukan konfigurasi yang lebih kompleks dibandingkan tool lain.

-

Qualys FreeScan

- Fitur unggulan: Menyediakan analisis lengkap untuk kerentanan aplikasi web dan jaringan.

- Platform yang didukung: Berbasis web, dapat diakses dari berbagai platform.

- Kelebihan: Tidak memerlukan instalasi, cepat dalam mendapatkan hasil.

- Kekurangan: Fitur terbatas dalam versi gratis, hanya cocok untuk pemindaian ringan.

-

Burp Suite Community Edition

- Fitur unggulan: Alat yang sangat efektif untuk menguji keamanan aplikasi web, dilengkapi dengan proxy dan scanner.

- Platform yang didukung: Windows, Linux, dan MacOS.

- Kelebihan: Antarmuka yang intuitif dan banyak tutorial yang tersedia.

- Kekurangan: Fitur terbatas dibandingkan versi Pro, tidak dapat digunakan untuk pemindaian otomatis.

Cara Menggunakan Tool Gratis untuk Scan Vulnerability

Menggunakan tool gratis untuk melakukan scan vulnerability pada server merupakan langkah proaktif dalam menjaga keamanan sistem. Dalam bagian ini, akan dibahas langkah-langkah yang diperlukan untuk menginstal dan menggunakan salah satu tool yang dapat diakses secara gratis, serta bagaimana cara menganalisis hasil yang diperoleh dari pemindaian.

Langkah-langkah Instalasi dan Penggunaan Tool, Tool Gratis untuk Scan Vulnerability Server

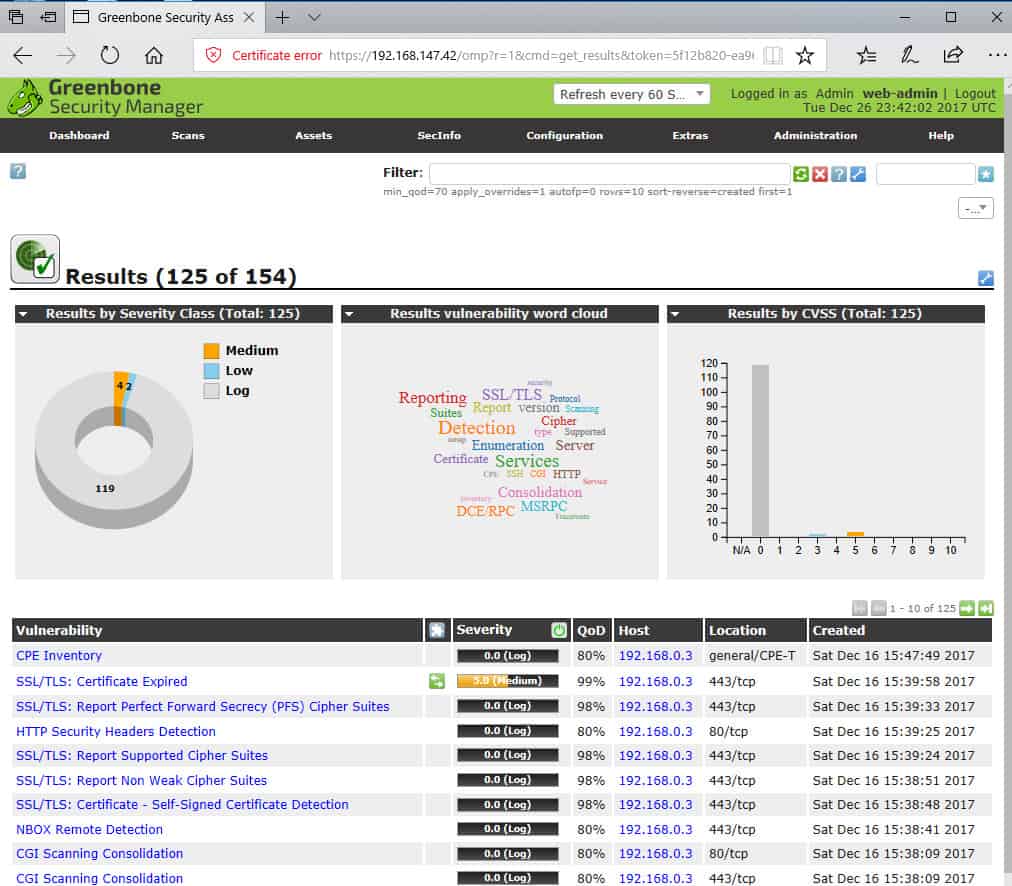

Salah satu tool yang populer dan banyak digunakan untuk scan vulnerability adalah OpenVAS. Berikut adalah langkah-langkah untuk menginstal dan menggunakan OpenVAS:

- Instalasi OpenVAS:

Untuk memulai, unduh dan instal OpenVAS dari situs resminya atau melalui package manager sesuai sistem operasi yang digunakan. Misalnya, untuk pengguna Ubuntu, Anda dapat menggunakan perintah berikut:sudo apt install openvas

- Inisialisasi OpenVAS:

Setelah instalasi, jalankan perintah untuk menginisialisasi database dan mengunduh plugin terbaru. Proses ini bisa memakan waktu, jadi harap bersabar.sudo openvas-setup

- Menjalankan OpenVAS:

Setelah inisialisasi selesai, jalankan OpenVAS dengan perintah:sudo openvas-start

- Akses Antarmuka Web:

Buka browser dan akses antarmuka web OpenVAS melalui URL yang biasanya berupa http://127.0.0.1:9392. Masukkan username dan password yang telah ditentukan sebelumnya.

Prosedur Melakukan Scan pada Server

Setelah OpenVAS berjalan, Anda dapat memulai pemindaian server dengan mengikuti langkah-langkah berikut:

- Menentukan Target: Pilih ‘Scan Management’ dan buat scan baru. Masukkan IP address atau hostname dari server yang ingin Anda scan.

- Pilih Jenis Scan: Tentukan jenis pemindaian yang ingin dilakukan, seperti pemindaian lengkap atau cepat. Pilih opsi yang sesuai dengan kebutuhan Anda.

- Menjalankan Scan: Setelah semua pengaturan selesai, jalankan scan dengan menekan tombol ‘Start’. Proses ini bisa memakan waktu tergantung pada ukuran dan kompleksitas server.

Interpretasi Hasil Scan

Setelah pemindaian selesai, hasilnya akan ditampilkan dalam bentuk laporan. Laporan ini berisi detail tentang kerentanan yang ditemukan, tingkat keparahannya, serta rekomendasi untuk perbaikan.

Contoh hasil scan dapat mencakup informasi seperti berikut:

– Kerentanan: “OpenSSH 7.2 memiliki celah yang dapat dieksploitasi.”

– Tingkat Keparahan: “Tinggi”

– Rekomendasi: “Perbarui ke versi terbaru dari OpenSSH.”

Analisis hasil ini menunjukkan tingkat risiko yang perlu segera ditangani untuk menghindari potensi exploitasi oleh pihak yang tidak bertanggung jawab.

Rekomendasi dan Best Practices dalam Penggunaan Tool

Penggunaan tool gratis untuk scan vulnerability sangat penting bagi keamanan server. Namun, untuk memaksimalkan efektivitas dari tool ini, diperlukan pemahaman tentang praktik terbaik dan langkah-langkah yang harus diambil setelah menemukan kerentanan. Dalam bagian ini, kami akan membahas rekomendasi dan praktik terbaik yang dapat diikuti untuk meningkatkan efektivitas penggunaan tool tersebut.

Praktik Terbaik dalam Menggunakan Tool Scan Vulnerability

Menggunakan tool scan vulnerability dengan cara yang benar dapat sangat meningkatkan peluang menemukan dan mengatasi potensi kerentanan. Berikut adalah beberapa praktik terbaik yang perlu diperhatikan:

- Perbarui tool secara berkala untuk memastikan deteksi kerentanan terbaru.

- Jalankan scan secara rutin, baik pada jadwal harian, mingguan, atau bulanan tergantung pada kebutuhan keamanan sistem.

- Gunakan setting default yang disarankan namun sesuaikan dengan kebutuhan spesifik lingkungan server Anda.

- Libatkan tim keamanan siber dalam penilaian dan analisis hasil scan untuk pemahaman yang lebih mendalam.

- Dokumentasikan hasil scan serta tindakan perbaikan yang diambil untuk referensi di masa mendatang.

Pengaturan Perangkat Lunak untuk Efektivitas yang Lebih Baik

Pengaturan perangkat lunak yang tepat sangat penting untuk meningkatkan efektivitas tool scan vulnerability. Penyesuaian ini dapat meliputi:

- Konfigurasi pilihan scan sesuai dengan jenis aplikasi atau sistem operasi yang digunakan.

- Menentukan level sensitivitas scan untuk menghindari hasil positif palsu yang dapat membingungkan.

- Menerapkan filter untuk mengabaikan area yang tidak perlu di-scan, sehingga menghemat waktu dan sumber daya.

- Menetapkan notifikasi untuk hasil scan, sehingga tim keamanan segera dapat menanggapi jika ditemukan kerentanan.

Langkah-Langkah Setelah Menemukan Vulnerability

Setelah menemukan kerentanan, penting untuk melakukan tindakan yang tepat agar risiko dapat diminimalisir. Berikut adalah langkah-langkah yang harus diambil:

- Analisis kerentanan untuk memahami dampaknya terhadap sistem.

- Prioritaskan kerentanan berdasarkan tingkat keparahan dan potensi dampak.

- Rencanakan tindakan perbaikan, baik dengan mengaplikasikan patch, memperbarui perangkat lunak, atau mengubah konfigurasi.

- Implementasikan perbaikan yang telah direncanakan dengan mengikuti prosedur yang aman.

- Ulangi scan untuk memastikan bahwa kerentanan telah ditangani dengan benar.

Tindakan Lanjutan Berdasarkan Level Kerentanan

Berikut adalah tabel yang menunjukkan tindakan lanjutan yang perlu diambil berdasarkan level kerentanan yang terdeteksi:

| Level Kerentanan | Tindakan Lanjutan |

|---|---|

| Kritis | Segera lakukan perbaikan dan monitor sistem secara intensif. |

| Signifikan | Rencanakan perbaikan dalam waktu dekat dan lakukan monitoring pada pengguna yang terpengaruh. |

| Menengah | Perbaiki dalam siklus pembaruan mendatang dan pantau situasi. |

| Rendah | Catat dan rencanakan untuk perbaikan di masa depan jika diperlukan. |

Studi Kasus Penggunaan Tool untuk Scan Vulnerability

Penggunaan tool untuk scan vulnerability telah menjadi bagian integral dari strategi keamanan siber di berbagai organisasi. Studi kasus berikut ini menunjukkan efektivitas tool tersebut dalam mendeteksi dan mengatasi masalah keamanan yang nyata, serta memberikan gambaran bagaimana investasi dalam teknologi ini dapat melindungi aset informasi.

Studi Kasus 1: Perusahaan Fintech

Sebuah perusahaan fintech terkemuka mengalami peningkatan insiden keamanan setelah meluncurkan platform baru untuk layanan keuangannya. Untuk mengatasi masalah ini, mereka memutuskan untuk menggunakan tool scan vulnerability yang terkenal dalam industri. Hasil pemindaian mengungkapkan sejumlah celah keamanan seperti konfigurasi server yang tidak aman dan kerentanan pada API yang digunakan untuk transaksi.

Dari pemindaian tersebut, perusahaan ini melakukan langkah-langkah perbaikan yang signifikan, termasuk memperkuat konfigurasi server dan menerapkan kontrol akses yang lebih ketat pada API. Setelah perbaikan dilakukan, perusahaan melaksanakan pemindaian ulang yang menunjukkan tidak ada celah kritis lagi yang dapat dieksploitasi oleh penyerang.

Studi Kasus 2: Institusi Pendidikan

Sebuah universitas besar menyadari bahwa data mahasiswa dan stafnya berisiko setelah beberapa insiden pembobolan data. Mereka memilih untuk menerapkan tool scan vulnerability untuk menilai keamanan sistem jaringan mereka. Pemindaian yang dilakukan mengidentifikasi beberapa aplikasi yang berjalan dengan versi yang sudah usang, serta beberapa metode enkripsi yang lemah.

Setelah mendapatkan hasil tersebut, tim IT universitas memberikan pelatihan kepada staf dan mengupdate semua aplikasi ke versi terbaru. Selain itu, mereka meningkatkan metode enkripsi data sensitif. Sebagai hasilnya, institusi ini tidak hanya berhasil menutup celah yang ada, tetapi juga meningkatkan kesadaran keamanan di kalangan staf dan mahasiswa.

- Pentingnya melakukan pemindaian keamanan secara berkala untuk mengidentifikasi dan mengatasi kerentanan sebelum dapat dieksploitasi.

- Implementasi langkah perbaikan yang cepat dan efektif dapat mengurangi risiko yang terkait dengan kerentanan yang ditemukan.

- Pendidikan dan pelatihan tentang keamanan siber bagi staf dan pengguna sistem sangat penting untuk menciptakan budaya keamanan yang kuat.

Terakhir

Secara keseluruhan, penggunaan Tool Gratis untuk Scan Vulnerability Server adalah langkah proaktif yang tidak boleh diabaikan. Dengan memilih alat yang tepat dan menerapkan praktik terbaik, keamanan server dapat ditingkatkan secara signifikan, melindungi data dan sistem dari ancaman yang semakin kompleks. Mengedukasi diri tentang tool ini dan melakukan pemindaian secara rutin adalah investasi penting untuk keamanan jangka panjang.

Kumpulan FAQ

Apa itu tool scan vulnerability server?

Tool scan vulnerability server adalah perangkat lunak yang digunakan untuk mendeteksi kerentanan pada server yang dapat dimanfaatkan oleh penyerang.

Apakah semua tool scan vulnerability gratis?

Tidak semua tool scan vulnerability gratis, tetapi ada banyak pilihan efektif yang tersedia tanpa biaya.

Bagaimana cara memilih tool scan vulnerability yang tepat?

Pilih berdasarkan fitur, dukungan platform, dan ulasan pengguna untuk menemukan tool yang sesuai dengan kebutuhan spesifik.

Seberapa sering sebaiknya melakukan pemindaian?

Disarankan untuk melakukan pemindaian secara rutin, setidaknya setiap bulan atau setelah melakukan perubahan signifikan pada sistem.

Apakah hasil pemindaian selalu akurat?

Hasil pemindaian sangat bergantung pada tool yang digunakan dan pengaturannya, sehingga perlu dianalisis dengan cermat sebelum mengambil tindakan.